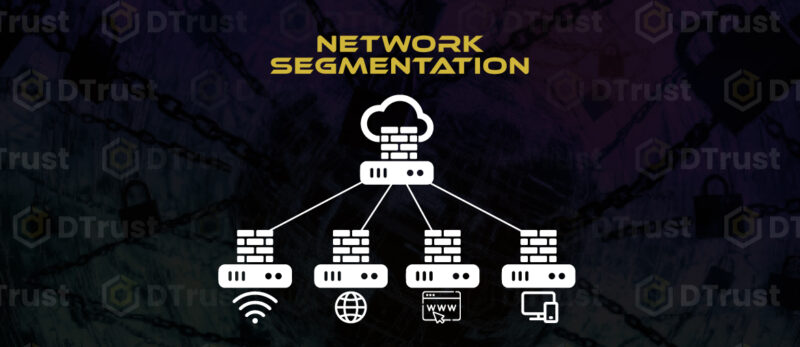

Ancaman siber tidak lagi hanya datang dari luar, tetapi juga bisa menyebar dengan cepat di dalam jaringan internal.

Tanpa kontrol yang tepat, satu celah kecil dapat membuka akses ke seluruh sistem. Di sinilah network segmentation menjadi strategi penting dalam membangun keamanan jaringan yang kuat dan berlapis.

Melalui pendekatan ini, perusahaan dapat membatasi akses, mengontrol lalu lintas data, serta melindungi aset kritikal dari potensi serangan seperti lateral movement attack. Lalu, sebenarnya apa itu network segmentation dan mengapa semakin banyak organisasi mulai mengadopsinya?

Apa itu Network Segmentation?

Network segmentation adalah praktik membagi jaringan komputer menjadi beberapa segmen atau bagian yang lebih kecil, sehingga setiap segmen dapat dikelola dan diamankan secara terpisah. Dalam konteks segmentasi jaringan, setiap bagian memiliki aturan akses dan kontrol keamanan tersendiri.

Dengan menerapkan segmentasi jaringan, perusahaan dapat:

-

- Membatasi akses antar-sistem

- Mengisolasi data sensitif

- Mengurangi risiko penyebaran serangan di dalam jaringan

Sebagai contoh, tim keuangan tidak perlu memiliki akses ke sistem pengembangan, dan sebaliknya. Hal ini menciptakan isolasi jaringan yang efektif dalam menjaga keamanan.

Network segmentation juga kerap disebut sebagai network segregation, namun memiliki perbedaan dengan konsep lain seperti micro segmentation, internal segmentation, dan intent-based segmentation.

Perbedaan Network Segmentation dengan Konsep Lainnya

Memahami perbedaan antar-pendekatan ini penting untuk membangun arsitektur keamanan jaringan yang tepat.

Network Segmentation vs Micro Segmentation

-

- Network segmentation biasanya membagi jaringan dalam skala besar, misalnya berdasarkan departemen atau fungsi bisnis.

- Sedangkan, micro segmentation bekerja lebih granular, bahkan hingga level aplikasi atau workload tertentu.

Pendekatan micro segmentation sering digunakan dalam lingkungan cloud dan data center modern untuk meningkatkan kontrol keamanan secara detail.

Network Segmentation vs Internal Segmentation

-

- Internal segmentation adalah bagian dari network segmentation yang fokus pada pembagian di dalam jaringan internal (internal LAN).

- Tujuannya untuk mencegah penyebaran ancaman dari satu bagian internal ke bagian lainnya.

Network Segmentation vs Intent-Based Segmentation

-

- Intent-based segmentation menggunakan otomatisasi berbasis kebijakan (policy-driven) yang disesuaikan dengan kebutuhan bisnis.

- Sistem akan secara otomatis mengatur segmentasi berdasarkan “intent” atau tujuan yang ditentukan.

Network Segmentation dan Zero Trust Model

Konsep network segmentation sangat erat kaitannya dengan pendekatan zero trust network, di mana prinsip utamanya adalah “never trust, always verify”.

Dalam model ini:

-

- Tidak ada pengguna atau perangkat yang langsung dipercaya, bahkan jika berada di dalam jaringan

- Setiap akses harus diverifikasi dan diautentikasi

Untuk mendukung hal ini, perusahaan biasanya mengintegrasikan network access control (NAC) dan sistem identitas seperti Identity and Access Management (IAM).

IAM berperan penting dalam:

-

- Mengelola identitas digital pengguna

- Mengatur hak akses berdasarkan peran (role-based access)

- Melindungi data dan sistem dari akses tidak sah

Dengan kombinasi segmentasi jaringan dan IAM, perusahaan dapat memastikan bahwa setiap user hanya memiliki akses yang benar-benar dibutuhkan, tidak lebih, tidak kurang.

Baca juga: Apa Itu IAM? Memahami Identity and Access Management untuk Proteksi Akses

Manfaat Network Segmentation

Implementasi network segmentation memberikan berbagai manfaat signifikan, terutama dalam konteks keamanan jaringan perusahaan:

-

- Meningkatkan Keamanan

Segmentasi membatasi pergerakan penyerang di dalam jaringan (lateral movement attack), sehingga jika satu segmen terkena serangan, segmen lain tetap aman.

- Meningkatkan Performa Jaringan

Dengan membagi trafik ke dalam segmen yang lebih kecil, beban jaringan menjadi lebih terdistribusi dan efisien.

- Monitoring yang Lebih Baik

Setiap segmen dapat dipantau secara terpisah, memudahkan tim IT dalam mendeteksi anomali dan potensi ancaman.

- Respons Insiden Lebih Cepat

Jika terjadi serangan, isolasi jaringan memungkinkan tim keamanan untuk segera mengkarantina area terdampak tanpa mengganggu seluruh sistem.

- Meningkatkan Keamanan

Jenis-Jenis Network Segmentation

Dalam praktiknya, segmentasi jaringan dapat dilakukan melalui beberapa pendekatan:

-

- Physical Segmentation (Segmentasi Fisik)

Segmentasi fisik merupakan bentuk paling dasar, di mana jaringan dipisahkan secara langsung menggunakan perangkat yang berbeda.

Misalnya, perusahaan menggunakan switch, kabel, atau bahkan rak server yang terpisah untuk membedakan jaringan produksi dan pengembangan.

Pendekatan ini memberikan isolasi yang sangat kuat karena tidak terdapat jalur fisik yang saling terhubung. Namun, implementasinya cenderung mahal, kurang fleksibel untuk skalabilitas, dan tidak efisien dalam penggunaan sumber daya karena membutuhkan perangkat khusus untuk setiap segmen.

- Logical Segmentation (Segmentasi Logis)

Berbeda dengan pendekatan fisik, segmentasi logis memisahkan jaringan secara virtual melalui konfigurasi perangkat jaringan. Ini adalah metode yang paling umum digunakan dalam keamanan jaringan perusahaan karena lebih fleksibel dan efisien.

Dalam praktiknya, segmentasi logis dapat diterapkan melalui beberapa pendekatan seperti VLAN, subnetting, serta firewall dan access control lists (ACLs).

- Physical Segmentation (Segmentasi Fisik)

-

-

-

- Virtual Local Area Network (VLAN)

VLAN memungkinkan satu jaringan fisik dibagi menjadi beberapa jaringan virtual yang terisolasi. Misalnya, memisahkan jaringan Finance, HR, dan Marketing, atau memisahkan jaringan internal dengan guest Wi-Fi.

Kelebihannya adalah efisien dan mudah dikelola, namun tetap membutuhkan routing untuk komunikasi antar-VLAN.

- Subnetting

Subnetting membagi jaringan IP menjadi beberapa bagian yang lebih kecil. Pendekatan ini sering digunakan untuk memisahkan jaringan server, user, dan perangkat lain seperti IoT.

Hal ini membantu pengelolaan IP dan traffic, meskipun tetap bergantung pada router sebagai penghubung antar-subnet.

- Firewall dan Access Control Lists (ACLs)

Pendekatan ini menggunakan firewall segmentation untuk mengatur lalu lintas antar-segmen. Misalnya, hanya mengizinkan server tertentu mengakses database pada port tertentu.

Kontrolnya sangat granular, tetapi konfigurasi bisa menjadi kompleks jika tidak dikelola dengan baik.

- Virtual Local Area Network (VLAN)

-

-

-

- Microsegmentation (Segmentasi Mikro)

Microsegmentation adalah pendekatan segmentasi yang lebih granular dan biasanya digunakan di lingkungan data center atau cloud. Metode ini mengisolasi setiap workload seperti virtual machine atau container, bukan hanya membagi jaringan berdasarkan VLAN atau subnet.

Dengan dukungan teknologi seperti Software-Defined Networking (SDN), setiap workload memiliki kontrol akses tersendiri. Hal ini membuatnya sangat efektif dalam mencegah lateral movement attack dan selaras dengan konsep zero trust network. Namun, implementasinya cenderung lebih kompleks dan membutuhkan tools khusus.

- Segmentasi Berbasis Identitas/Pengguna

Segmentasi ini berfokus pada identitas pengguna dan perannya dalam organisasi, bukan hanya lokasi jaringan. Akses ditentukan berdasarkan siapa yang mengakses, biasanya melalui network access control (NAC) atau pendekatan Zero Trust yang terintegrasi dengan sistem IAM.

Pendekatan ini memungkinkan kontrol akses yang lebih fleksibel, termasuk untuk kebutuhan kerja remote. Namun, implementasinya membutuhkan sistem autentikasi yang kuat dan integrasi yang matang antar-sistem keamanan.

- Microsegmentation (Segmentasi Mikro)

Tantangan dalam Implementasi Segmentasi Jaringan

Meskipun memiliki banyak manfaat, implementasi network segmentation bukanlah tugas yang sederhana dan dapat menghadirkan beberapa tantangan:

-

- Kompleksitas Perencanaan dan Desain

Membutuhkan pemahaman mendalam terkait aliran data, aplikasi, serta dependensi antar-sistem. Kesalahan dalam perencanaan dapat berdampak pada gangguan layanan.

- Biaya Awal

Meskipun lebih efisien dibanding segmentasi fisik, tetap diperlukan investasi pada perangkat seperti firewall, switch layer 3, atau solusi microsegmentation.

- Overhead Manajemen

Mengelola banyak segmen, VLAN, subnet, serta aturan akses dapat menjadi kompleks dan membutuhkan tools serta keahlian khusus.

- Dampak pada Performa

Proses inspeksi traffic oleh firewall dapat menambah latensi, terutama pada jaringan dengan beban tinggi.

- Kendala pada Sistem Legacy

Beberapa aplikasi lama belum dirancang untuk lingkungan tersegmentasi, sehingga berpotensi menimbulkan kendala kompatibilitas.

- Troubleshooting Lebih Kompleks

Semakin tersegmentasi jaringan, semakin menantang proses identifikasi dan penanganan masalah tanpa visibilitas yang memadai.

- Perubahan Budaya Organisasi

Implementasi segmentasi terkadang menghadapi resistensi internal karena dianggap membatasi fleksibilitas kerja.

- Kompleksitas Perencanaan dan Desain

Praktik Terbaik untuk Implementasi Segmentasi Jaringan

Agar implementasi network segmentation berjalan optimal, berikut beberapa best practice yang perlu diperhatikan:

-

- Identifikasi aset dan data kritis. Tentukan mana sistem dan data yang paling penting untuk diamankan.

- Terapkan prinsip least privilege. Berikan akses seminimal mungkin sesuai kebutuhan pengguna.

- Gunakan firewall dan access control. Implementasikan firewall segmentation dan network access control untuk membatasi lalu lintas antar-segmen.

- Integrasikan dengan zero trust. Gabungkan segmentasi dengan pendekatan zero trust network untuk keamanan yang lebih komprehensif.

- Monitoring dan evaluasi berkala. Lakukan audit dan pemantauan secara rutin untuk memastikan kebijakan segmentasi tetap relevan dan efektif.

Meskipun berbagai praktik di atas dapat membantu mengoptimalkan implementasi network segmentation, efektivitasnya sangat bergantung pada bagaimana akses dikelola di dalam setiap segmen. Tanpa kontrol identitas yang tepat, kebijakan seperti least privilege dan zero trust akan sulit diterapkan secara konsisten.

Di sinilah peran Next Generation Firewall (NGFW) menjadi krusial dalam mengontrol lalu lintas antar segmen jaringan secara lebih granular, sehingga setiap akses dapat dibatasi sesuai kebijakan yang telah ditetapkan.

Baca Juga: Mengenal Zero Trust Security dan Manfaatnya untuk Strategi Keamanan

Optimalkan Network Segmentation dengan Trust Net

Melalui layanan Trust Net dari DTrust, organisasi dapat mengontrol dan mengamankan lalu lintas akses ke sistem serta aset IT yang berada di dalam segmen jaringan yang sensitif. Dengan dukungan fitur Trust Net yang di antaranya:

-

- Intrusion Prevention System

- User & Application Control

- Deep Packet Inspection

- Web/URL Filtering

- Virtual Private Network

- Anti Malware

Organisasi dapat memastikan bahwa setiap trafik yang masuk maupun keluar dari segmen jaringan telah tervalidasi sesuai kebijakan yang berlaku.

Pendekatan ini memperkuat implementasi network segmentation dengan memastikan bahwa tidak hanya jalur akses yang dibatasi, tetapi juga aktivitas yang terjadi di dalamnya dapat diawasi dan dikendalikan secara ketat, sehingga keamanan jaringan dapat terjaga secara menyeluruh.

Penutup

Network segmentation sekarang ini bukan lagi sekadar opsi, melainkan sudah menjadi kebutuhan. Namun, agar strategi ini dapat berjalan optimal, diperlukan kontrol lalu lintas jaringan yang mampu menegakkan kebijakan akses secara konsisten di setiap segmen.

Dengan mengombinasikan network segmentation dan pengamanan berbasis Next Generation Firewall (NGFW) melalui solusi Trust Net dari DTrust, organisasi dapat mengontrol, memfilter, dan memonitor setiap trafik yang melintasi jaringan secara lebih menyeluruh.

Pendekatan ini memungkinkan penerapan kebijakan keamanan yang lebih ketat dan terstruktur, sehingga organisasi dapat membangun sistem pertahanan yang lebih kuat dan siap menghadapi ancaman siber yang semakin kompleks.

DTrust, make you TRUSTed.