Pada pertengahan tahun 2024, Indonesia menghadapi salah satu insiden ransomware paling serius yang menargetkan sektor publik. Tepatnya pada 20 Juni 2024, Pusat Data Nasional Sementara (PDNS) di Surabaya menjadi korban serangan siber oleh grup peretas terkenal, LockBit. Kebocoran data PDNS akibat serangan ini tidak hanya mengganggu layanan pemerintahan, seperti keimigrasian, tetapi mengakibatkan kebocoran data strategis dari Badan Intelijen, TNI, dan POLRI.

Parahnya, data-data sensitif tersebut ditemukan dijual di dark web yang dapat meningkatkan risiko eksploitasi lebih luas. Dampaknya meluas ke berbagai aspek, termasuk kerugian finansial akibat litigasi dan denda, penurunan kepercayaan publik terhadap institusi pemerintah, dan kerusakan reputasi yang membutuhkan waktu lama untuk dipulihkan.

Selain sektor publik, insiden PDNS menjadi peringatan bagi organisasi lain, termasuk sektor swasta, untuk mengevaluasi kembali strategi keamanan siber mereka. mulai mempertanyakan keamanan data mereka sendiri dan memandang insiden ini sebagai peringatan untuk menginvestasikan lebih banyak dalam strategi keamanan siber.

Apa itu PDNS?

Pusat Data Nasional Sementara (PDNS) adalah infrastruktur sementara yang dibangun untuk menyimpan dan mengelola data dari berbagai instansi pemerintah sebelum Pusat Data Nasional (PDN) utama beroperasi sepenuhnya. Tujuan utama PDNS adalah meningkatkan efisiensi dan integrasi data antarinstansi pemerintah, mendukung tata kelola data yang lebih baik, serta mempercepat transformasi digital di sektor publik.

Namun, sebagai infrastruktur sementara, PDNS menghadapi berbagai tantangan, terutama dalam hal keamanan siber. Infrastruktur ini bertanggungjawab mengelola data yang sangat sensitif, termasuk informasi pribadi, operasional layanan publik, dan data strategis dari instansi pemerintahan. Celah keamanan yang muncul akibat sistem yang belum sepenuhnya matang menjadikannya target empuk bagi serangan siber.

Risiko yang dihadapi PDNS tidak hanya sebatas gangguan layanan, tetapi juga berpotensi menyebabkan dampak besar, seperti kebocoran data, eksploitasi informasi di dark web, rusaknya reputasi institusi pemerintah, dan menurunnya kepercayaan publik.

Insiden Kebocoran Data PDNS

Apa yang Sebenarnya Terjadi?

Pada 20 Juni 2024, server PDNS mengalami gangguan serius akibat serangan ransomware, menyebabkan gangguan pada layanan publik, termasuk layanan keimigrasian. Insiden ini pertama kali dilaporkan oleh penyedia layanan PDNS 2, yang segera memicu koordinasi antara Kominfo, BSSN, dan penyedia layanan terkait.

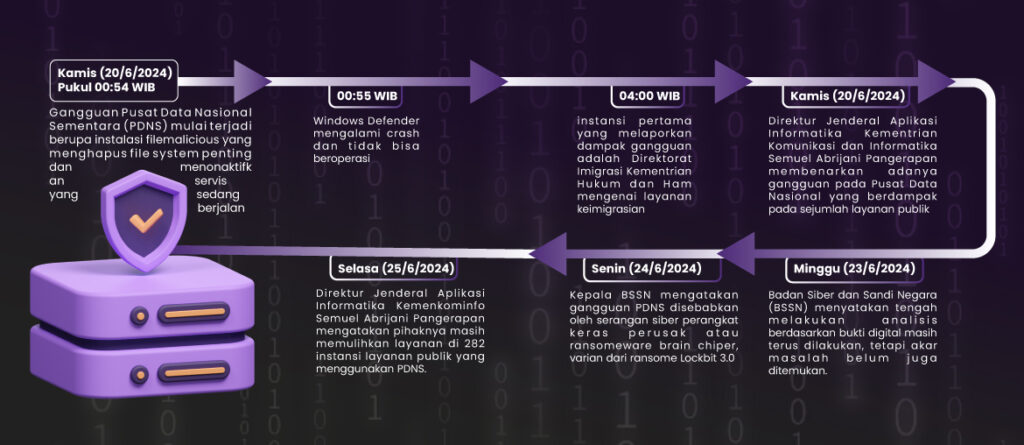

Menurut Kepala BSSN Hinsa Siburian, serangan ini dimulai pada 17 Juni 2024 dengan upaya penonaktifan fitur keamanan Windows Defender. Pada 20 Juni 2024 pukul 00.54 WIB, ransomware mulai menginstal file berbahaya, menghapus file penting, dan menonaktifkan layanan operasional. File-file penting terkait penyimpanan, seperti VSS, HyperV Volume, VirtualDisk, dan Veaam vPower NFS, menjadi sasaran utama dan lumpuh. Pada 00.55 WIB, Windows Defender dinyatakan tidak lagi berfungsi.

Waktu dan Kronologi

Serangan pada PDNS tidak terjadi secara tiba-tiba. Insiden ini merupakan rangkaian peristiwa yang dimulai sejak celah keamanan pertama kali dieksploitasi hingga akhirnya menyebabkan gangguan besar pada layanan publik. Berikut adalah kronologi lengkap bagaimana serangan ini terjadi.

Dampak Serangan Ransomware pada PDNS

Dalam beberapa pekan terakhir setelah kejadian, masyarakat Indonesia menghadapi gangguan layanan publik akibat lumpuhnya PDNS 2 setelah serangan ransomware.

Berikut beberapa dampak utama yang terjadi:

-

-

282 Instansi Terkena Dampak

Menurut Mayor Jenderal TNI (Purn.) Tubagus Hassanudin dalam rapat Kominfo & BSSN beserta DPR RI di Gedung DPR RI pada 27 Juni 2024, ada sekitar 282 instansi pemerintah yang terdampak dan hanya 44 instansi yang bisa diselamatkan.

-

-

-

Gangguan Layanan Imigrasi

Layanan imigrasi, seperti, autogate, visa, izin tinggal, M-Paspor, dan cekal online terganggu. Sebagai solusi sementara, operasional dipindahkan ke Amazon Web Service (AWS).

-

-

-

Hilangnya Data Pendaftar KIP Kuliah

Sebanyak 800 ribu data pendaftar Kartu Indonesia Pintar (KIP). Akibatnya, pengumuman penerima KIP-K ditunda. yang seharusnya dilakukan pada 1 Juli 2024 terpaksa ditunda.

-

-

-

Gangguan pada 47 Layanan Kemendikbudristek

47 layanan Kemendikbudristek mengalami gangguan, termasuk sistem pengadaan elektronik, beasiswa, dan layanan perizinan film. Selain itu, proses Penerimaan Peserta Didik Baru (PPDB) di Kota Dumai, Riau, ikut terganggu, sehingga masa pendaftaran diperpanjang.

-

-

-

Dampak Kritis dan Mayor

Menteri Kominfo saat itu, Budi Arie Setiadi, menyatakan dampak kritis insiden ini meliputi gangguan total, hilangnya data, dan tidak dapat diaksesnya virtual machine. Sedangkan dampak mayor menyebabkan penurunan performa aplikasi yang memengaruhi tenant secara luas.

-

-

-

Kebocoran Data Relatif Rendah

Pakar keamanan siber Alfons Tanujaya mengatakan sistem VMware secara otomatis membantu melindungi data. Namun, produktivitas terganggu karena server VMware berhasil dienkripsi, sehingga menghambat operasional.

-

-

-

Penurunan Kepercayaan Publik pada Pemerintah

Meskipun akibat kejadian ini meningkatkan awareness perlindungan data terhadap data pribadi, menurut Ridi Ferdiana (Dosen Fakultas Teknik UGM) Ridi mengatakan kejadian tersebut menurunkan tingkat kepercayaan masyarakat terhadap pemerintah, terutama dalam hal perlindungan data pribadi di PDN.

-

Baca juga: Meningkatkan Keamanan Siber Nasional: Peran dan Tantangan di Tahun 2025

Brain Cipher: Ransomware di Balik Serangan PDNS

Brain Cipher adalah ransomware yang menjadi dalang serangan PDNS. Varian ini dikembangkan dari LockBit 3.0, salah satu keluarga ransomware yang dikenal luas.

Saat dieksekusi, Brain Cipher berupaya mengganggu atau menonaktifkan layanan inti keamanan Windows, termasuk menghentikan layanan Windows Defender dan Volume Shadow Copy Service (VSS).

Berikut daftar layanan yang menjadi sasaran Brain Cipher:

-

- securityhealthservice

- sense

- sppsvc

- wdboot

- wdfilter

- wdnisdrv

- wdnissvc

- windefend

- wscsvc

- vmicvss

- Vss

Dengan menonaktifkan layanan ini, ransomware dapat mengambil alih sistem, mengenkripsi data, dan memperlambat upaya pemulihan, membuat serangan semakin sulit di atasi.

Pola Penyebaran Brain Cipher

Brain Cipher menyebar melalui beberapa metode, di antaranya:

-

- Email phishing berisi tautan ke web berbahaya.

- Unduhan perangkat lunak yang tidak sah.

- Eksploitasi kerentanan dalam sistem operasi dan aplikasi.

Brain Cipher biasanya menyusup ke dalam sistem melalui lampiran email yang berisi makro berbahaya atau melalui tautan yang mengarahkan pengguna ke situs web yang berbahaya.

Tahapan Serangan Brain Cipher

Setelah berhasil menginfeksi sistem, Brain Cipher menjalankan serangan dalam empat tahap:

-

- Infiltrasi Sistem – Masuk melalui email phishing atau unduhan perangkat lunak yang terinfeksi.

- Eksekusi Malware – Mengunduh komponen tambahan dari server kendali yang peretas.

- Enkripsi Data – Menggunakan algoritma RSA-2048 dan AES-256 untuk mengenkripsi file korban.

- Pesan Tebusan – Menampilkan permintaan pembayaran dalam bentuk cryptocurrency, seperti Bitcoin, sebagai tebusan agar file dapat dipulihkan.

Brain Cipher menjadi ancaman nyata bagi keamanan data dan layanan digital, terutama ketika berhasil mengeksploitasi sistem yang tidak memiliki pertahanan keamanan yang kuat.

Mengapa PDNS Rentan Terserang Brain Cipher?

Serangan Brain Cipher yang melumpuhkan PDNS mengungkap berbagai kelemahan dalam pengelolaan dan keamanan sistemnya. Berikut adalah beberapa faktor utama yang berkontribusi terhadap insiden tersebut:

-

-

Kelemahan Infrastruktur

-

-

-

- Sebagai pusat data sementara, PDNS menggunakan infrastruktur, perangkat keras, dan perangkat lunak lama yang belum sepenuhnya matang sehingga rentan terhadap serangan siber.

- Tidak adanya pemutakhiran keamanan rutin pada sistem menjadi celah bagi peretas untuk mengekslpitasi sitem.

-

-

-

Kurangnya Standar Keamanan

-

-

-

- PDNS belum sepenuhnya merapkan standar keamanan siber internasional, seperti ISO 27001 atau kerangka kerja NIST.

- Tidak adanya mekanisme deteksi dini membuat serangan sulit dicegah sebelum data bocor.

-

-

-

Manajemen Risiko yang Buruk

-

-

-

- Tidak ada rencana mitigasi risiko yang memadai jika terjadi pelanggaran keamanan.

- Mengandalkan sistem sementara tanpa audit keamanan menyeluruh menciptakan lingkungan yang rentan terhadap serangan.

-

-

-

Faktor Human Error

-

-

-

- Penggunaan kata sandi yang lemah dan kurangnya pelatihan keamanan bagi operator sistem dapat menjadi faktor penyebab kebocoran.

- Kemungkinan adanya kelalaian dalam memantau akses dan aktivitas mencurigakan di jaringan PDNS.

-

-

-

Kurangnya Transparansi

Setelah insiden terjadi, pemerintah tidak memberikan informasi yang jelas kepada publik. Kurangnya transparansi ini mengurangi kepercayaan masyarakat dan memicu spekulasi lebih lanjut mengenai skala kebocoran data.

-

Baca juga: 5 Alasan Kenapa Penetration Testing Itu Penting

Apa yang Harus Diperbaiki Pemerintah?

Insiden kebocoran data PDNS memberikan banyak pelajaran penting bagi keamanan siber di Indonesia. Untuk mencegah insiden serupa di masa depan, berikut adalah beberapa langkah strategis yang harus diambil:

-

-

Audit & Peningkatan Infrastruktur Keamanan

-

-

-

- Melakukan audit menyeluruh terhadap desain PDN & PDNS untuk mengidentifikasi kelemahan.

- Meningkatkan infrastruktur dengan teknologi terkini, termasuk enkripsi tingkat tinggi, NGFW, EDR, XDR, dan NGAV.

- Memperbarui perangkat keras & lunak secara berkala untuk menutup celah keamanan.

-

-

-

Kepatuhan Regulasi dan Standar Keamanan Internasional

-

-

-

- Mempercepat implementasi UU Perlindungan Data Pribadi (UU PDP) untuk memastikan penegakan hukum atas pelanggaran data.

- Mengadopsi standar keamanan seperti ISO 27001 untuk memastikan bahwa sistem PDNS memenuhi kriteria keamanan global.

- Mewajibkan audit keamanan berkala dan transparansi pelaporan insiden untuk mengidentifikasi kelemahan dan segera melakukan perbaikan.

-

-

-

Implementasi Business Continuity & Disaster Recovery Plan (BCP & DRP)

-

-

-

- Membentuk rencana pemulihan bencana agar layanan publik tetap berjalan meski terjadi serangan siber.

- Mengadopsi sistem cadangan dan failover otomatis untuk memastikan operasional tetap stabil.

-

-

-

Penguatan Respons dan Kolaborasi

-

-

-

- Membangun tim tanggap darurat siber yang dapat bereaksi cepat dalam menangani insiden.

- Menerapkan sistem deteksi dini untuk memantau dan mencegah ancaman secara proaktif.

- Menjalin kerja sama internasional dengan negara yang berpengalaman dalam menangani ransomware.

-

-

-

Peningkatan Literasi dan Kesadaran Siber

-

-

-

- Memberikan pelatihan berkala keamanan siber bagi pegawai pemerintah yang bertanggung jawab dalam pengelolaan PDNS.

- Secara berkala meningkatkan kesadaran masyarakat tentang pentingnya melindungi data pribadi.

-

Kesimpulan

Serangan siber terhadap PDNS menunjukkan bahwa pengamanan data nasional di Indonesia masih lemah. Oleh karena itu, diperlukan langkah-langkah konkret baik dalam jangka pendek maupun jangka panjang untuk memperkuat sistem keamanan siber. Dengan melaksanakan rencana ini, diharapkan keamanan data dapat ditingkatkan dan risiko serangan siber dapat diminimalisasi di masa depan.

Rencana Jangka Pendek

-

- Audit Keamanan – Melakukan audit menyeluruh terhadap sistem keamanan PDNS untuk mengidentifikasi kerentanan.

- Penilaian Infrastruktur – Melakukan penilaian terhadap infrastruktur TI yang ada untuk menentukan kebutuhan peningkatan keamanan.

- Pelatihan SDM – Mengadakan pelatihan dasar SDM di instansi pemerintah untuk meningkatkan kesadaran dan keterampilan keamanan siber.

- Implementasi BCP dan DRP – Mengembangkan dan menerapkan BCP dna DRP untuk PDNS.

Rencana Jangka Panjang

-

- Pengembangan Infrastruktur – Membangun infrastruktur pengamanan siber yang lebih canggih dan efektif

- Peningkatan anggaran – memperjuangkan anggaran yang memadai untuk pengembangan teknologi dan SDM di bidang keamanan siber.

- Kolaborasi Pemerintah dengan Swasta – Membangun kemitraan antara pemerintah dan sektor swasta untuk berbagi pengetahuan dan sumber daya dalam keamanan siber.

- Regulasi yang Tegas – Mengusulkan peraturan yang mewajibkan setiap instansi untuk memiliki sistem pengamanan siber yang memadai dan SDM yang terlatih.

- Pencadangan Ketersediaan PDNS – Memaksimalkan PDNS 3 (cold site) sebagai backup lokal PDNS 2.

Saatnya bergerak bersama untuk melindungi aset digital bangsa. Setiap pihak, baik pemerintah, sektor swasta, maupun individu, berperan penting dalam memperkuat keamanan data. Mulai dari audit keamanan yang sederhana, hingga membangun kapasitas tenaga ahli siber, setiap langkah kecil memiliki dampak besar untuk meminimalisasi risiko di masa depan.

Mari jadikan insiden ini sebagai momentum untuk menciptakan ekosistem keamanan siber yang tangguh. Hubungi pakar keamanan siber dan mulai langkah nyata untuk memperkuat pertahananan digital nasional.

DTrust – Your Trusted Security Partner.