Di tengah meningkatnya adopsi cloud, kerja hybrid, dan sistem digital yang semakin kompleks, mengelola siapa yang bisa mengakses apa menjadi tantangan besar bagi perusahaan. Di sinilah peran Identity and Access Management (IAM) menjadi sangat krusial.

Ancaman terhadap identitas digital juga semakin meningkat. Laporan terbaru menunjukkan bahwa lebih dari 80% serangan siber kini memanfaatkan identitas sebagai titik masuk utama, seperti kredensial yang dicuri atau disalahgunakan. Bahkan dalam banyak kasus, satu akun yang berhasil dikompromikan sudah cukup bagi threat actor untuk bergerak ke berbagai sistem dan memperluas serangan.

Kondisi ini mendorong organisasi untuk beralih ke pendekatan keamanan yang berfokus pada identitas dan kontrol akses secara menyeluruh.

Artikel ini akan membantu Anda memahami apa itu IAM, bagaimana cara kerjanya, serta mengapa sistem ini menjadi fondasi penting dalam menjaga keamanan akses sistem dan data bisnis.

Apa Itu IAM?

Identity and Access Management (IAM) adalah sistem yang berperan dalam mengelola identitas pengguna sekaligus mengatur hak akses mereka terhadap berbagai sistem, aplikasi, dan data dalam suatu organisasi.

Secara fundamental, IAM menggabungkan fungsi identity management system dan access control system untuk memastikan bahwa setiap pengguna yang mengakses sistem telah terverifikasi secara valid (user authentication) dan hanya diberikan akses sesuai dengan otoritasnya (authorization system).

Melalui pendekatan ini, IAM memungkinkan organisasi untuk mengendalikan akses secara terpusat, mulai dari menentukan siapa yang dapat mengakses sistem, kapan akses tersebut diberikan, hingga batasan aktivitas yang diperbolehkan.

4 Pilar Utama dalam IAM

IAM dirancang untuk menghalau ancaman dari pihak luar, sembari tetap memberikan kemudahan bagi pengguna yang sah dalam mengakses sistem sesuai kebutuhannya.

Untuk itu, IAM memiliki empat pilar utama, yaitu:

-

- Administration (Manajemen Identitas)

Pilar ini mengelola seluruh siklus hidup identitas pengguna dalam sistem.

Prosesnya mencakup pembuatan akun saat pengguna bergabung, penyesuaian hak akses ketika terjadi perubahan peran, hingga pencabutan akses saat pengguna tidak lagi terlibat dalam organisasi. Tanpa pengelolaan yang terstruktur, perusahaan berisiko memiliki akun yang tidak terkontrol dan berpotensi disalahgunakan.

- Authentication (Autentikasi)

Authentication merupakan proses untuk memastikan bahwa pengguna yang mengakses sistem benar-benar memiliki identitas yang sah.

Selain penggunaan password, organisasi kini mengadopsi metode tambahan seperti OTP dan biometrik. Dengan penerapan multi factor authentication, tingkat keamanan dapat ditingkatkan secara signifikan, terutama dalam mengurangi risiko akses tidak sah akibat kredensial yang lemah.

- Authorization (Otorisasi)

Setelah identitas pengguna terverifikasi, sistem akan menentukan hak akses yang diberikan.

Pendekatan yang umum digunakan adalah role-based access control, di mana akses ditentukan berdasarkan peran pengguna dalam organisasi. Dikombinasikan dengan prinsip least privilege access, pengguna hanya diberikan akses yang benar-benar diperlukan untuk menjalankan tugasnya.

- Auditing

Pilar ini memastikan semua aktivitas pengguna tercatat dengan baik. Log aktivitas ini penting untuk mendeteksi aktivitas mencurigakan, melakukan investigasi jika terjadi insiden, memenuhi kebutuhan audit dan regulasi.

Dengan auditing yang baik, perusahaan tidak hanya reaktif, tapi juga bisa lebih proaktif dalam menjaga keamanan.

- Administration (Manajemen Identitas)

Keempat pilar ini menjadi fondasi utama dalam sistem IAM. Untuk mengimplementasikannya secara efektif, diperlukan berbagai komponen dan teknologi pendukung yang bekerja secara terintegrasi.

Baca juga: Pentingnya Keamanan Password dalam Melindungi Akun Bisnis

Komponen Inti dalam Sistem IAM

Berikut adalah beberapa komponen utama yang umum digunakan dalam implementasi sistem IAM untuk mendukung proses autentikasi, otorisasi, dan pengelolaan akses secara menyeluruh.

-

-

Single Sign-On (SSO):

SSO memungkinkan pengguna mengakses berbagai aplikasi dengan satu kali login. Selain meningkatkan efisiensi, SSO juga mengurangi risiko penggunaan password berulang. -

Multi-Factor Authentication (MFA):

MFA menambahkan lapisan verifikasi tambahan selain password. Dengan kombinasi beberapa faktor autentikasi, keamanan akses menjadi lebih kuat. -

Privileged Access Management (PAM):

PAM mengelola akun dengan hak akses tinggi, seperti administrator, melalui kontrol yang lebih ketat untuk mencegah penyalahgunaan. -

Risk-Based Authentication:

Sistem ini menilai risiko login secara real-time dan menyesuaikan tingkat verifikasi berdasarkan kondisi seperti lokasi atau perangkat. -

Data Governance:

Data governance memastikan data identitas tetap akurat dan aman, sehingga kontrol akses dapat berjalan dengan tepat. -

Federated Identity Management:

Memungkinkan satu identitas digunakan di berbagai sistem, sehingga pengguna tidak perlu memiliki banyak akun. -

Zero Trust Security:

Pendekatan ini mengharuskan setiap akses diverifikasi, tanpa menganggap aman secara default, termasuk dari dalam jaringan. -

Identity Governance and Administration (IGA):

IGA mengelola identitas dan akses pengguna sekaligus memastikan kepatuhan melalui audit dan monitoring.

-

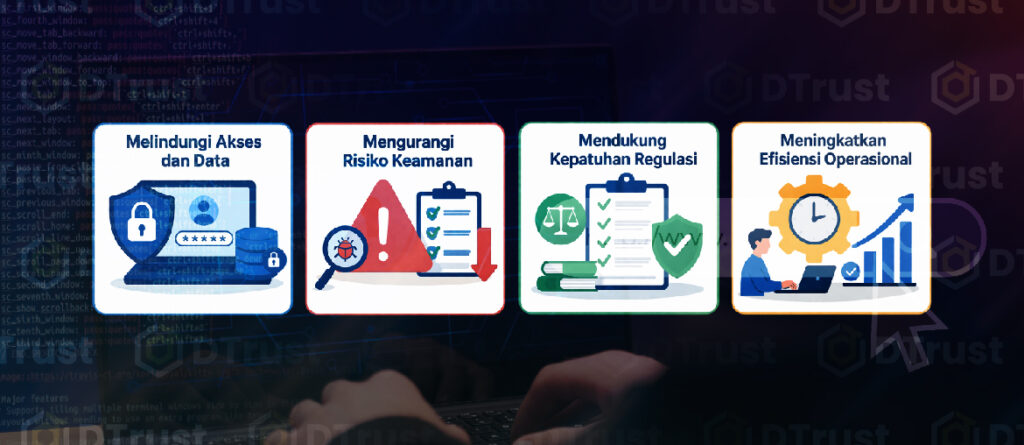

Mengapa IAM Penting bagi Organisasi?

Implementasi Identity and Access Management (IAM) memberikan berbagai manfaat strategis, tidak hanya dari sisi keamanan, tetapi juga efisiensi operasional.

-

- Melindungi Akses dan Data

IAM memastikan hanya pengguna yang berhak yang dapat mengakses sistem, sehingga data sensitif tetap terlindungi dari akses tidak sah.

- Mengurangi Risiko Keamanan

Dengan kontrol identitas dan akses yang lebih terstruktur, risiko kebocoran data maupun penyalahgunaan akun dapat diminimalkan, baik dari dalam maupun luar organisasi.

- Mendukung Kepatuhan Regulasi

IAM membantu organisasi memenuhi standar keamanan dan regulasi yang berlaku melalui kontrol akses, audit, dan pelaporan yang konsisten.

- Meningkatkan Efisiensi Operasional

Otomatisasi dalam user access management, termasuk fitur seperti self-service password reset, dapat mengurangi beban kerja tim IT dan mempercepat proses administrasi.

- Melindungi Akses dan Data

Untuk mencapai tingkat keamanan yang lebih optimal, implementasi IAM tidak hanya bergantung pada konsep dan kebijakan, tetapi juga pada solusi yang mampu memastikan setiap akses berasal dari identitas yang valid dan terpercaya.

Amankan Identitas dan Akses dengan Trust Identity

Melalui layanan Trust Identity dari DTrust, organisasi dapat mengelola identitas pengguna sekaligus mengamankan akses, terutama untuk akun dengan hak istimewa (privileged accounts) yang memiliki risiko tinggi terhadap sistem.

Sebagai solusi Privileged Access Management (PAM as a Service), Trust Identity memungkinkan organisasi untuk mengontrol dan memonitor akses ke aset kritikal seperti server, database, hingga aplikasi secara terpusat. Akses tidak lagi diberikan secara bebas, melainkan melalui mekanisme yang lebih terstruktur dan terverifikasi.

Solusi ini juga dilengkapi dengan berbagai fitur utama, seperti:

-

- Role-Based Access Control (RBAC) untuk pengaturan hak akses berbasis peran

- Single Sign-On (SSO) untuk kemudahan dan efisiensi login

- Monitoring dan audit aktivitas pengguna secara menyeluruh

- Manajemen akses lintas tim dan organisasi

Dengan pendekatan ini, Trust Identity membantu organisasi meningkatkan keamanan akses sekaligus memperkuat kontrol terhadap infrastruktur IT secara keseluruhan.

Baca juga: Checklist Keamanan Siber untuk Perusahaan: Langkah Dasar & Strategis

Langkah Strategis untuk Keamanan Akses

Keamanan identitas dan akses bukan lagi sekadar aspek teknis, melainkan fondasi utama dalam melindungi sistem dan data di tengah meningkatnya ancaman siber.

Dengan penerapan Identity and Access Management (IAM) yang tepat, organisasi dapat memastikan bahwa setiap akses terkontrol, terverifikasi, dan sesuai dengan kebutuhan.

Didukung oleh solusi seperti Trust Identity, pengelolaan akses dapat dilakukan secara lebih aman, konsisten, dan terpercaya.

DTrust, make you TRUSTed.