Di tengah meningkatnya adopsi cloud computing, kerja hybrid, dan distribusi infrastruktur IT, akses terhadap server kini tidak lagi terbatas pada jaringan internal. Administrator dan tim IT dapat mengelola sistem dari berbagai lokasi melalui jaringan publik.

Namun, fleksibilitas ini juga meningkatkan risiko keamanan, terutama pada komunikasi antara client dan server. Tanpa mekanisme perlindungan yang memadai, data sensitif seperti kredensial login dan konfigurasi sistem berpotensi disadap atau dimanipulasi oleh pihak tidak berwenang.

Dalam konteks inilah, penggunaan protokol yang aman seperti SSH menjadi sangat krusial dalam menjaga keamanan server modern.

Apa Itu SSH?

SSH (Secure Shell) adalah protokol jaringan yang digunakan untuk mengakses dan mengelola server secara aman melalui koneksi terenkripsi.

SSH memungkinkan:

-

- Akses server jarak jauh (secure remote login)

- Eksekusi perintah pada server

- Transfer file secara aman

- Pengelolaan sistem berbasis command line

Berbeda dengan protokol lama seperti Telnet, SSH menggunakan teknik enkripsi untuk melindungi seluruh komunikasi dalam sebuah SSH connection, sehingga data tidak bisa dibaca oleh pihak lain.

Mengapa SSH Penting dalam Keamanan Server?

Ancaman siber saat ini semakin kompleks dan sering menargetkan komunikasi jaringan. Berikut beberapa alasan mengapa peran SSH sangat penting:

-

- Mencegah Penyadapan Data

SSH mengenkripsi seluruh data yang dikirim antara client dan server sehingga tidak dapat dibaca oleh pihak ketiga. Hal ini penting untuk melindungi informasi sensitif seperti username, password, dan konfigurasi sistem.

- Akses Server Jarak Jauh yang Aman

SSH memungkinkan administrator mengakses server tanpa harus berada di lokasi fisik. Seluruh aktivitas tetap terlindungi karena dilakukan melalui koneksi terenkripsi.

- Autentikasi yang Lebih Kuat

SSH mendukung penggunaan SSH key authentication yang lebih aman dibandingkan password. Metode ini menggunakan pasangan kunci kriptografi yang lebih sulit untuk diretas.

- Standar dalam Infrastruktur Modern

SSH telah menjadi standar dalam pengelolaan server, terutama pada lingkungan Linux dan cloud. Banyak sistem modern mengandalkan SSH sebagai protokol utama untuk komunikasi server.

- Mencegah Penyadapan Data

Baca juga: Pentingnya Keamanan Password dalam Melindungi Akun Bisnis

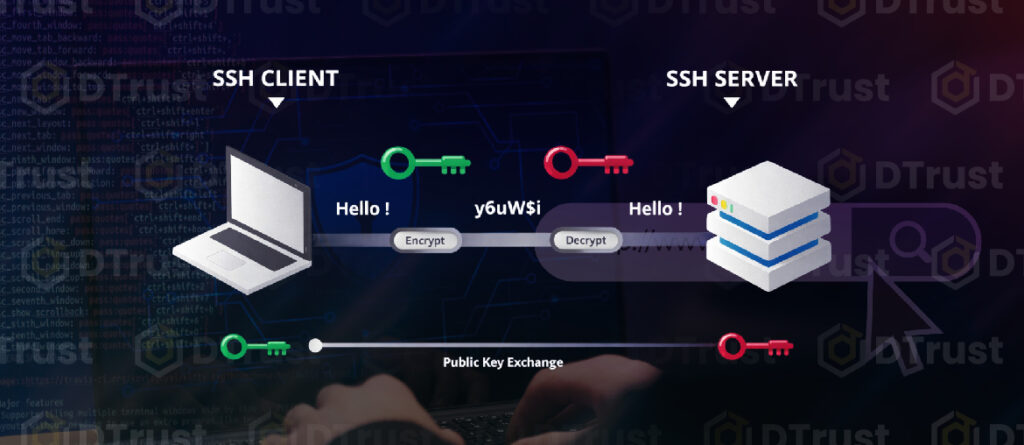

Bagaimana Cara Kerja SSH?

Untuk memahami cara kerja SSH, kita dapat melihat bagaimana proses koneksi dilakukan dari sisi pengguna hingga akhirnya berhasil mengakses server secara aman.

-

- Akses Melalui SSH Client

Pada sistem operasi seperti Linux dan macOS, SSH umumnya sudah tersedia secara default melalui terminal. Sementara pada Windows, pengguna biasanya memerlukan aplikasi tambahan seperti SSH client untuk membangun koneksi ke server.

- Perintah Koneksi SSH

Koneksi SSH dimulai dengan menjalankan perintah berikut pada terminal:

ssh {user}@{host}Perintah ini menginstruksikan sistem untuk memulai koneksi SSH yang terenkripsi ke server tujuan. Bagian {user} merujuk pada akun yang digunakan untuk login, sedangkan {host} adalah alamat server, baik berupa IP address maupun nama domain.

- Proses Autentikasi

Setelah perintah dijalankan, sistem akan meminta pengguna memasukkan password sesuai akun yang digunakan. Meskipun tidak terlihat di layar saat diketik, informasi tersebut tetap diproses secara aman.

- Akses ke Server

Jika autentikasi berhasil, pengguna akan terhubung ke server dan mendapatkan akses melalui terminal. Seluruh aktivitas dalam sesi ini sudah berjalan dalam koneksi terenkripsi.

- Akses Melalui SSH Client

Apa Saja Teknik Enkripsi yang Digunakan?

SSH menggunakan beberapa teknik enkripsi yang bekerja bersama untuk menjaga keamanan komunikasi.

-

- Enkripsi Simetris

Enkripsi simetris digunakan setelah koneksi berhasil dibuat dan menjadi metode utama selama sesi berlangsung. Teknik ini menggunakan satu kunci yang sama untuk enkripsi dan dekripsi, sehingga prosesnya cepat dan efisien untuk transfer data.

- Enkripsi Asimetris

Enkripsi asimetris digunakan pada tahap awal untuk autentikasi dan pertukaran kunci. Teknik ini melibatkan public key dan private key, yang menjadi dasar dari SSH key authentication.

- Hashing

Hashing digunakan untuk menjaga integritas data selama transmisi. Teknik ini memastikan bahwa data tidak berubah atau dimanipulasi saat dikirim melalui jaringan.

- Enkripsi Simetris

Fungsi SSH dalam Infrastruktur IT Modern

Seiring berkembangnya teknologi, fungsi SSH menjadi semakin luas dan penting dalam operasional sistem.

-

- Remote Server Management

SSH memungkinkan pengelolaan server dari mana saja tanpa akses fisik. Hal ini memudahkan tim IT dalam melakukan konfigurasi, maintenance, dan monitoring secara fleksibel.

- Secure File Transfer

SSH mendukung transfer file yang aman melalui Secure Copy Protocol (SCP) dan SSH File Transfer Protocol (SFTP). Data yang dikirim akan tetap terlindungi karena dienkripsi selama proses berlangsung.

- Tunneling dan Port Forwarding

SSH dapat digunakan untuk mengamankan koneksi aplikasi lain melalui tunneling. Dengan cara ini, layanan yang tidak terenkripsi bisa tetap aman saat digunakan.

- Automasi dan DevOps

Dalam DevOps, SSH sering digunakan untuk deployment dan automasi sistem. Banyak tools menggunakan SSH karena keamanannya sudah teruji dan mudah diintegrasikan.

- Monitoring dan Troubleshooting

SSH memudahkan tim IT untuk mengakses server saat terjadi masalah. Proses diagnosis bisa dilakukan dengan cepat tanpa harus membuka akses yang berisiko.

- Remote Server Management

Apa yang Harus Dipertimbangkan dalam Penggunaan SSH?

Meskipun SSH sudah aman, konfigurasi yang kurang tepat tetap bisa menjadi celah. Berikut beberapa best practice yang perlu diperhatikan:

-

- Gunakan SSH Key Authentication: Hindari penggunaan password dan beralih ke metode key-based authentication

- Ubah Default Port: Mengganti port 22 dapat membantu mengurangi risiko serangan brute force

- Nonaktifkan Root Login: Batasi akses langsung ke root untuk meningkatkan keamanan

- Gunakan Firewall dan Access Control: Batasi akses hanya dari IP tertentu

- Aktifkan Logging dan Monitoring: Pantau aktivitas SSH untuk mendeteksi potensi ancaman

Langkah-Langkah Konfigurasi SSH

Selain memahami konsep dan fungsi SSH, implementasi yang tepat juga menjadi faktor penting dalam menjaga keamanan server. Berikut langkah-langkah dasar konfigurasi SSH yang dapat diterapkan pada sistem atau perangkat jaringan.

-

- Step 1: Menentukan Hostname

Tentukan hostname sebagai identitas perangkat. Hostname ini digunakan dalam proses pembentukan kunci enkripsi.

hostname R1 - Step 2: Menetapkan Domain

Selanjutnya, tentukan domain name pada perangkat. Kombinasi hostname dan domain akan digunakan untuk menghasilkan kunci enkripsi RSA.

ip domain-name example.com - Step 3: Generate RSA Key

SSH menggunakan enkripsi RSA untuk mengamankan komunikasi. Gunakan perintah berikut untuk membuat RSA key:

crypto key generate rsaSistem akan meminta ukuran key (misalnya 1024 atau 2048 bit). Semakin besar ukuran key, semakin kuat keamanannya, namun dapat memengaruhi performa.

- Step 4: Membuat Username dan Password

Buat akun pengguna untuk autentikasi akses ke perangkat.

username admin password securepassword - Step 5: Konfigurasi Akses Remote (VTY)

Konfigurasikan akses remote agar hanya menggunakan SSH dan menonaktifkan protokol yang tidak aman.

- line vty 0 4 - login local - transport input ssh

Konfigurasi ini memungkinkan beberapa koneksi secara bersamaan, menggunakan autentikasi lokal, serta membatasi akses hanya melalui SSH.

- Step 6: Mengatur Port SSH

Secara default, layanan SSH berjalan pada port 22, yang umum diketahui dan sering menjadi target scanning serta serangan brute force. Oleh karena itu, disarankan untuk mengubah port default ke port lain guna mengurangi eksposur terhadap akses tidak sah.

- Step 7: Mengamankan Akses Privileged

Tambahkan password untuk mode privileged guna melindungi akses dengan hak istimewa.

enable secret strongpassword - Step 8: Verifikasi Konfigurasi

Setelah konfigurasi selesai, lakukan pengecekan untuk memastikan SSH berjalan dengan baik.

show ssh show users

Perintah ini digunakan untuk melihat status koneksi SSH dan pengguna yang sedang terhubung.

- Step 1: Menentukan Hostname

Baca juga: DTrust Terdaftar ASPI sebagai Penyedia Jasa Audit Pengujian Keamanan

Tingkatkan Keamanan Server Anda dengan Pendekatan yang Tepat

Mengamankan akses server bukan hanya tentang menggunakan protokol yang tepat, tetapi juga memastikan implementasi dan konfigurasinya dilakukan secara optimal. Kesalahan kecil dalam pengelolaan akses dapat membuka celah yang berpotensi dimanfaatkan oleh attacker.

Melalui layanan DSEC, DPRO, dan DMDR dari DTrust, organisasi dapat mengelola keamanan infrastruktur secara lebih terstruktur, mulai dari pengamanan akses, monitoring aktivitas, hingga deteksi dan respons terhadap ancaman siber secara real-time.

Dengan dukungan tim ahli dan solusi yang komprehensif, DTrust membantu memastikan sistem Anda tetap terlindungi dari berbagai ancaman siber yang terus berkembang.

DTrust, make you TRUSTed.