Meningkatnya digitalisasi juga diiringi dengan meningkatnya risiko serangan siber. Banyak perusahaan baru menyadari adanya celah keamanan setelah terjadi kebocoran data atau serangan ransomware. Karena itu, pendekatan keamanan yang hanya bersifat reaktif tidak lagi cukup.

Salah satu langkah proaktif yang banyak digunakan oleh perusahaan modern adalah penetration testing. Melalui metode ini, perusahaan dapat mengetahui sejauh mana sistem mereka mampu bertahan dari serangan siber yang sebenarnya.

Lalu, apa itu penetration testing sebenarnya? Dan mengapa uji penetrasi sistem menjadi semakin penting bagi perusahaan saat ini?

Apa Itu Penetration Testing?

Penetration testing atau sering disebut pentest keamanan adalah metode pengujian keamanan dengan cara mensimulasikan serangan siber terhadap sistem, aplikasi, atau jaringan perusahaan.

Tujuan utama dari penetration testing adalah menemukan celah keamanan (vulnerability) yang berpotensi dimanfaatkan oleh threat actor sebelum benar-benar disalahgunakan oleh pihak yang tidak bertanggung jawab.

Dalam proses ini, para profesional keamanan siber bertindak sebagai ethical attacker yang mencoba mengeksploitasi kelemahan pada sistem. Dengan pendekatan tersebut, perusahaan dapat mengetahui:

-

- Titik lemah dalam sistem keamanan

- Potensi risiko kebocoran data

- Kerentanan pada aplikasi atau jaringan

- Efektivitas mekanisme keamanan yang sudah diterapkan

Melalui uji penetrasi sistem, perusahaan tidak hanya mengetahui adanya celah keamanan, tetapi juga memahami bagaimana celah tersebut dapat dimanfaatkan oleh penyerang.

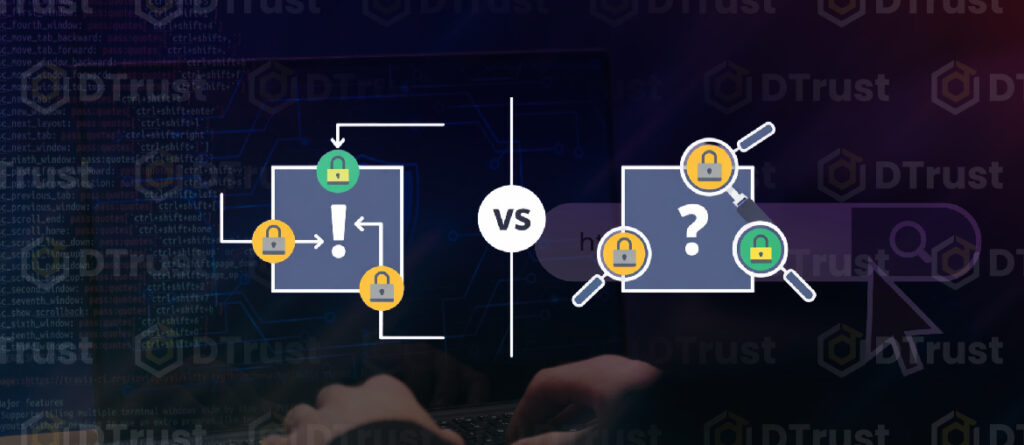

Bedanya Penetration Testing dan Vulnerability Assessment

Meski sering dianggap sama, penetration testing dan vulnerability assessment sebenarnya memiliki pendekatan yang berbeda dalam mengidentifikasi risiko keamanan.

Vulnerability assessment berfokus pada proses pemindaian sistem untuk menemukan potensi kerentanan. Biasanya dilakukan menggunakan tools otomatis yang menghasilkan daftar kelemahan yang ditemukan.

Sementara itu, penetration testing melangkah lebih jauh dengan mencoba mengeksploitasi kerentanan tersebut untuk melihat apakah celah tersebut benar-benar dapat dimanfaatkan oleh penyerang. Artinya, penguji mencoba masuk ke sistem untuk mengetahui apakah masih ada bagian yang bisa ditembus atau tidak.

Berikut adalah perbedaan utamanya:

Vulnerability Assessment

-

- Fokus pada identifikasi kerentanan

- Umumnya menggunakan tools otomatis

- Hasil berupa daftar potensi risiko

Penetration Testing

-

- Fokus pada simulasi serangan nyata

- Melibatkan analisis manual oleh ahli keamanan

- Menguji dampak nyata dari celah keamanan

Dengan kata lain, pentest membantu perusahaan melihat apakah sistem mereka benar-benar aman atau tidak.

Baca juga: Vulnerability Assessment sebagai Fondasi Keamanan Siber Perusahaan

Mengapa Penetration Testing Penting bagi Perusahaan?

Semakin kompleksnya infrastruktur digital membuat perusahaan perlu melakukan uji penetrasi sistem secara berkala. Berikut beberapa alasan utama mengapa penetration testing menjadi kebutuhan penting.

-

- Mengidentifikasi Celah Keamanan yang Tidak Terdeteksi

Melalui penetration testing, perusahaan dapat menemukan kelemahan sistem lebih awal sehingga dapat segera diperbaiki sebelum dimanfaatkan oleh pihak yang tidak bertanggung jawab.

- Melindungi Data Sensitif Perusahaan

Banyak organisasi menyimpan data penting seperti data pelanggan, transaksi, dan informasi internal. Pentest keamanan membantu memastikan bahwa data tersebut terlindungi dengan baik.

- Mendukung Kepatuhan terhadap Regulasi Keamanan

Berbagai standar keamanan seperti ISO 27001, PCI DSS, maupun regulasi perlindungan data sering kali mensyaratkan pengujian keamanan secara berkala, termasuk penetration testing.

- Mengurangi Risiko Kerugian Finansial

Serangan siber dapat menyebabkan kerugian besar, baik dari sisi finansial maupun reputasi perusahaan. Dengan melakukan uji penetrasi sistem, potensi kerugian ini dapat diminimalkan.

- Meningkatkan Kepercayaan Pelanggan

Perusahaan yang secara aktif melakukan pentest keamanan menunjukkan komitmen mereka terhadap perlindungan data dan keamanan sistem, yang pada akhirnya meningkatkan kepercayaan pelanggan.

- Mengidentifikasi Celah Keamanan yang Tidak Terdeteksi

Jenis-Jenis Penetration Testing yang Perlu Diketahui

Dalam praktiknya, penetration testing dapat dilakukan pada berbagai komponen sistem digital. Beberapa jenis pentest keamanan yang umum dilakukan antara lain:

-

- Network Penetration Testing

Pengujian ini bertujuan untuk mengidentifikasi celah keamanan pada jaringan perusahaan, seperti server, firewall, dan perangkat jaringan lainnya.

- Web Application Penetration Testing

Jenis uji penetrasi sistem ini fokus pada keamanan aplikasi berbasis web, termasuk potensi serangan seperti SQL injection, cross-site scripting (XSS), dan lainnya.

- Mobile Application Penetration Testing

Pengujian keamanan pada aplikasi mobile untuk memastikan tidak ada celah yang dapat dimanfaatkan untuk mengakses data pengguna.

- Cloud Penetration Testing

Banyak perusahaan kini menggunakan layanan cloud. Pentest keamanan pada lingkungan cloud memastikan konfigurasi dan akses data tetap aman.

- Network Penetration Testing

Baca juga: Bagaimana DTrust Melakukan Penetration Testing untuk Aplikasi Web

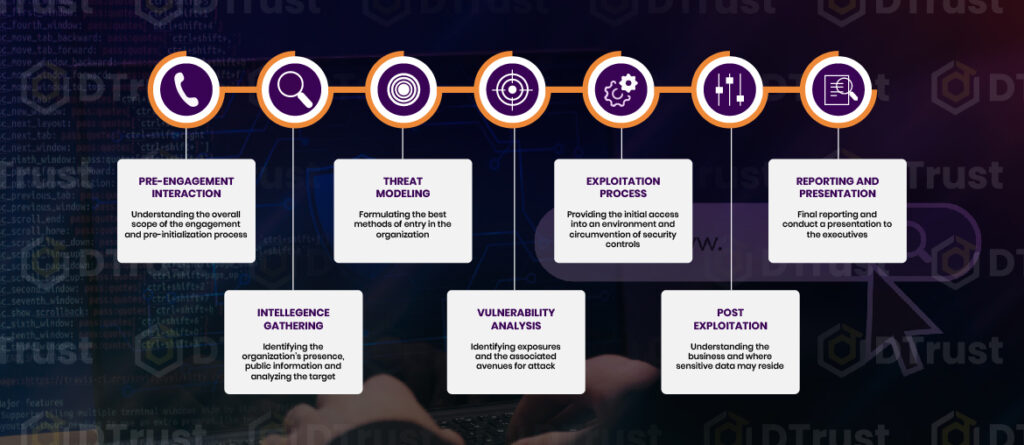

Tahapan Penetration Testing yang Dilakukan oleh DTrust

Dalam praktiknya, penetration testing tidak dilakukan secara acak. Pengujian ini mengikuti metodologi yang terstruktur untuk memastikan seluruh potensi kerentanan dapat diidentifikasi dan dievaluasi secara sistematis. Proses ini biasanya mencakup beberapa tahapan utama, mulai dari perencanaan hingga pelaporan hasil pengujian.

Pre-Engagement Interaction

Tahap pertama adalah mendefinisikan ruang lingkup dan tujuan pengujian. Pada fase ini, tim DTrust dan organisasi menyepakati sistem mana yang akan diuji, batasan pengujian, serta metode yang digunakan.

Beberapa aktivitas utama dalam tahap ini meliputi:

-

- Penentuan scope pengujian

- Penyusunan Non-Disclosure Agreement (NDA)

- Penetapan rules of engagement untuk memastikan pengujian berjalan aman dan terkontrol

Tahap ini penting untuk memastikan penetration testing dilakukan secara etis dan tidak mengganggu operasional bisnis.

Intelligence Gathering

Setelah ruang lingkup ditentukan, tahap berikutnya adalah pengumpulan informasi mengenai target sistem. Informasi ini digunakan untuk memahami permukaan serangan yang tersedia.

Aktivitas yang biasanya dilakukan antara lain:

-

- Identifikasi open ports dan layanan yang aktif

- Service enumeration untuk mengetahui jenis layanan yang berjalan

- Host discovery untuk memetakan sistem yang terhubung dalam jaringan

Tahap ini membantu tim DTrust memahami bagaimana sistem dapat diakses dari perspektif attacker.

Threat Modeling

Pada tahap threat modeling, tim DTrust mulai menganalisis kemungkinan skenario serangan yang relevan terhadap organisasi.

Analisis ini mencakup:

-

- Evaluasi kemampuan ancaman (threat capability analysis)

- Analisis proses bisnis yang dapat menjadi target serangan

- Studi terhadap insiden keamanan yang terjadi pada organisasi sejenis

Tujuan tahap ini adalah menentukan jalur serangan yang paling realistis dan berdampak bagi organisasi.

Vulnerability Analysis

Setelah potensi serangan dipetakan, tahap berikutnya adalah mengidentifikasi kerentanan yang ada pada sistem.

Proses ini biasanya melibatkan kombinasi antara:

-

- Automated vulnerability scanning untuk menemukan kerentanan yang dikenal

- Analisis manual untuk mendeteksi kelemahan spesifik yang tidak terdeteksi oleh tools otomatis

- Penyusunan rencana eksploitasi berdasarkan kerentanan yang ditemukan

Tahap ini menjadi dasar bagi proses eksploitasi pada fase berikutnya.

Exploitation Process

Pada fase ini, tim DTrust mencoba mengeksploitasi kerentanan yang telah ditemukan dengan mensimulasikan serangan nyata.

Aktivitas yang dapat dilakukan antara lain:

-

- Eksploitasi target menggunakan exploit yang relevan

- Pengujian kompatibilitas sistem terhadap exploit tertentu

- Privilege escalation untuk meningkatkan akses dalam sistem

- Upaya melewati kontrol keamanan yang ada

Tujuannya adalah mengetahui sejauh mana attacker dapat memperoleh akses ke sistem.

Post-Exploitation

Setelah akses berhasil diperoleh, tahap selanjutnya adalah mengevaluasi dampak dari akses tersebut terhadap sistem organisasi.

Kegiatan pada fase ini meliputi:

-

- Pivoting ke sistem lain dalam jaringan

- Lateral movement antar sistem

- Evaluasi potensi persistence bagi attacker

Tahap ini memberikan gambaran tentang seberapa luas dampak jika serangan benar-benar terjadi.

Denial of Service Testing (Opsional)

Dalam beberapa skenario tertentu, penetration testing juga dapat mencakup pengujian terhadap ketahanan sistem terhadap serangan denial of service.

Pengujian ini dapat mencakup:

-

- Simulasi volumetric attack

- Analisis ketahanan sistem terhadap serangan DoS atau DDoS tingkat lanjut

Namun pengujian ini biasanya dilakukan secara hati-hati karena berpotensi mempengaruhi ketersediaan layanan.

Reporting and Presentation

Tahap terakhir adalah penyusunan laporan hasil penetration testing.

Laporan ini biasanya mencakup:

-

- Ringkasan temuan utama

- Analisis teknis terhadap kerentanan yang ditemukan

- Rekomendasi mitigasi dan strategi perbaikan

- Presentasi hasil kepada tim teknis dan manajemen

Laporan ini menjadi dasar bagi organisasi untuk meningkatkan keamanan sistem dan menutup celah yang ditemukan selama proses pengujian.

Kapan Perusahaan Perlu Melakukan Penetration Testing?

Idealnya, penetration testing dilakukan secara berkala sebagai bagian dari strategi keamanan siber perusahaan. Namun, ada beberapa kondisi di mana uji penetrasi sistem menjadi sangat penting untuk dilakukan. Kondisi itu antara lain:

-

- Setelah peluncuran aplikasi atau sistem baru

- Setelah melakukan perubahan besar pada infrastruktur IT

- Setelah migrasi sistem ke cloud

- Sebelum audit keamanan atau compliance

- Setelah terjadi insiden keamanan

Dengan melakukan pentest keamanan pada momen-momen tersebut, perusahaan dapat memastikan bahwa sistem yang digunakan sudah memiliki perlindungan yang memadai.

Baca juga: DTrust Terdaftar ASPI sebagai Penyedia Jasa Audit Pengujian Keamanan

Cegah Serangan Sebelum Terjadi dengan Penetration Testing

Pendekatan keamanan siber modern tidak hanya berfokus pada perlindungan sistem, tetapi juga pada pengujian keamanan secara proaktif untuk menemukan celah sebelum dimanfaatkan oleh penyerang.

Di sinilah penetration testing memainkan peran penting. Melalui simulasi serangan yang realistis, perusahaan dapat memahami bagaimana seorang threat actor berpikir dan bertindak saat mencoba menembus sistem.

Dengan memanfaatkan jasa penetration testing profesional seperti DTrust, perusahaan dapat mengidentifikasi kerentanan lebih awal sekaligus memperkuat strategi keamanan agar lebih siap menghadapi berbagai ancaman siber di masa depan.

DTrust, make you TRUSTed.