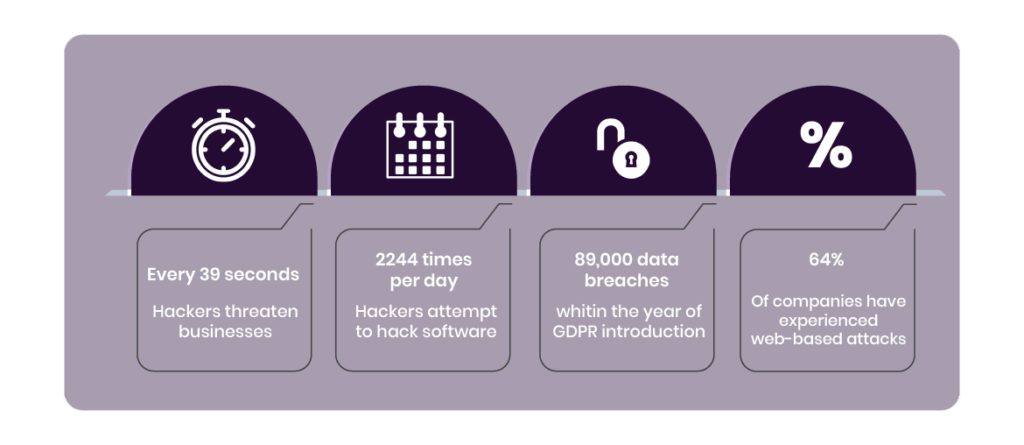

Tahukah Anda bahwa setiap 39 detik terjadi serangan siber di dunia? Studi dari Universitas Maryland mengungkapkan bahwa pelaku ancaman menyerang infrastruktur keamanan siber bisnis rata-rata setiap 39 detik—setara dengan 2.244 serangan setiap hari. Data ini menunjukkan betapa rentannya dunia digital terhadap ancaman siber. Gambar di atas menunjukkan bahwa 64% perusahaan telah mengalami serangan berbasis web. Selain itu, dalam tahun pertama penerapan GDPR, tercatat 144.000 keluhan yang diajukan ke pengawas GDPR dan 89.000 pelanggaran data yang terdokumentasi.

Gambar di atas menunjukkan bahwa 64% perusahaan telah mengalami serangan berbasis web. Selain itu, dalam tahun pertama penerapan GDPR, tercatat 144.000 keluhan yang diajukan ke pengawas GDPR dan 89.000 pelanggaran data yang terdokumentasi.

Di dunia bisnis modern, data telah menjadi aset strategis yang tak ternilai. Data pelanggan, informasi keuangan, hingga rahasia dagang menjadi fondasi utama keberlangsungan operasional perusahaan.

Sayangnya, banyak perusahaan masih meremehkan pentingnya keamanan siber atau menganggapnya sekadar masalah teknis. Padahal, keamanan siber adalah tanggung jawab bersama yang membutuhkan pendekatan menyeluruh—dari teknologi, kebijakan, hingga perilaku karyawan.

Checklist Keamanan Siber untuk Perusahaan

Sebagai panduan komprehensif, berikut adalah checklist yang mencakup langkah-langkah dasar yang wajib diterapkan setiap perusahaan, serta solusi dan strategi lanjutan seperti penerapan Zero Trust Architecture (ZTA) dan pendekatan berbasis risiko (risk-based approach).

-

-

Edukasi Karyawan tentang Keamanan Siber

Sumber daya manusia adalah salah satu garis pertahanan pertama. Lakukan pelatihan rutin untuk membantu karyawan mengenali ancaman, seperti phishing, malware, atau ransomware.

-

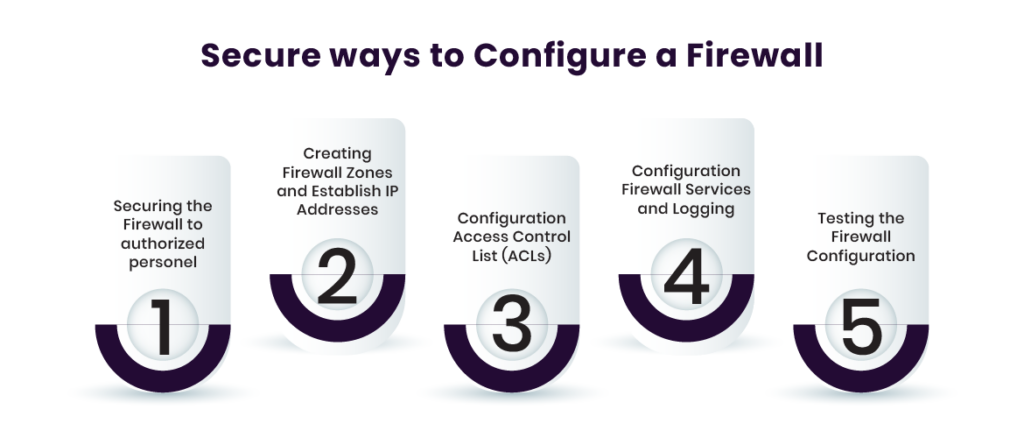

Konfigurasi Firewall yang Optimal

Firewall adalah garis pertahanan pertama dalam melindungi jaringan perusahaan. Pastikan firewall Anda dikonfigurasi dengan aturan yang ketat, seperti membatasi akses berdasarkan alamat IP, protokol, dan port yang relevan.

- Firewall Perimeter

Pastikan firewall di perimeter jaringan dikonfigurasi dengan baik untuk mencegah akses tidak sah ke dalam sistem.

- Next Generation Firewall (NGFW)

Gunakan NGFW untuk mendeteksi dan mencegah ancaman yang lebih kompleks.

- Segmentasi Jaringan

Terapkan segmentasi jaringan yang efektif untuk meminimalisir penyebaran ancaman di dalam lingkungan internal.

- Rule-Based Policies

Atur kebijakan berbasis aturan yang jelas di firewall, memblokir akses dari sumber yang tidak dikenal dan membatasi komunikasi antar-jaringan yang tidak perlu.

- Firewall Perimeter

-

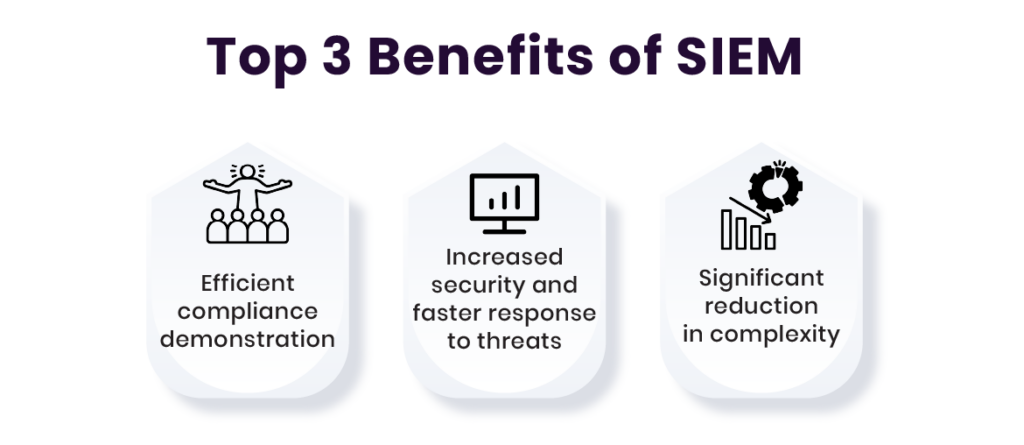

Pemanfaatan SIEM untuk Pemantauan Keamanan Real-time

Gunakan Security Information and Event Management (SIEM) untuk memantau dan menganalisis aktivitas jaringan secara real-time. SIEM memungkinkan deteksi dini terhadap anomali yang berpotensi menjadi ancaman dan memberikan laporan yang membantu dalam audit keamanan.

- Integrasi dan Penerapan SIEM

SIEM mendeteksi aktivitas mencurigakan secara real-time dengan mengumpulkan log dari seluruh perangkat dan aplikasi dalam sistem perusahaan.

- Korelasi Data

Terapkan korelasi data untuk mendeteksi pola serangan yang lebih canggih dan proaktif terhadap potensi ancaman.

- Automasi Respon Insiden

Manfaatkan SIEM untuk mengotomatisasi respon terhadap insiden yang terdeteksi, mengurangi waktu respons dan potensi kerusakan.

- Integrasi dan Penerapan SIEM

-

Implementasi XDR untuk Perlindungan yang Lebih Kuat

Extended Detection and Response (XDR) mengintegrasikan berbagai sumber data dari endpoint, jaringan, dan cloud untuk memberikan visibilitas yang lebih luas. Dengan XDR, perusahaan dapat merspons insiden keamanan secara lebih cepat dan terarah.

- XDR

Integrasikan XDR untuk memberikan deteksi dan respon ancaman yang lebih luas, mencakup endpoint, server, aplikasi, dan jaringan.

- Tindak Lanjut Proaktif

XDR memberikan end-to-end, memungkinkan perusahaan untuk melakukan analisis mendalam terhadap potensi serangan yang sedang berlangsung dan merespons dengan cepat.

- XDR

-

Penerapan Zero Trust Architecture (ZTA)

- Verifikasi Pengguna dan Akses

Implementasikan prinsip “Never trust, always verify” untuk semua pengguna dan perangkat yang mencoba mengakses data perusahaan. Hal ini memastikan bahwa akses hanya diberikan setelah verifikasi ketat, tanpa mengandalkan perbedaan antara pengguna internal dan eksternal.

- Segmentasi Akses

Pastikan akses ke data dan aplikasi dibatasi berdasarkan kebutuhan pengguna (principle of least privilege). Gunakan micro-segmentation untuk memisahkan dan mengontrol komunikasi antar-komponen aplikasi.

- Kontrol Dinamis Hak Akses dengan IAM/PAM

Gunakan solusi Identity/Privilege and Access Management (IAM/PAM) untuk setiap sesi akses, hingga memeriksa kredensial pengguna, status perangkat, dan lingkungan jaringan.

- Verifikasi Pengguna dan Akses

-

Kebijakan Keamanan Berbasis Risiko

- Penilaian Risiko Berkelanjutan

Lakukan penetration testing secara berkala. Langkah ini membantu mengidentifikasi celah keamanan sebelum dieksploitasi oleh penjahat siber.

- Mitigasi Risiko

Berdasarkan penilaian risiko, tentukan prioritas mitigasi yang perlu diterapkan, mulai perlindungan data hingga penguatan infrastruktur yang paling rentan.

- Integrasi dengan Proses Bisnis

Pastikan kebijakan keamanan berbasis risiko terintegrasi dengan kebijakan dan proses bisnis perusahaan untuk mencapai keseimbangan antara keamanan dan efisiensi operasional. - Audit Keamanan Secara Rutin

Lakukan audit keamanan secara menyeluruh untuk memastikan semua langkah keamanan yang diterapkan berjalan dengan baik. Libatkan pihak ketiga jika diperlukan untuk mendapatkan evaluasi yang objektif.

- Penilaian Risiko Berkelanjutan

-

Backup Data Secara Berkala dan Terenkripsi

Sama seperti individu, perusahaan juga harus mencadangkan data secara rutin. Pastikan cadangan secara otomatis dan terenkripsi. Simpan backup di lokasi terpisah, seperti cloud atau offsite storage, untuk memastikan data tetap aman jika terjadi serangan ransomware.

-

Baca juga: Checklist Keamanan Siber untuk Individu: Langkah Sederhana, Perlindungan Maksimal

Panduan Keamanan Siber untuk Middle–Large Enterprise: Standar Keamanan dan Teknologi Canggih dalam Deteksi Ancaman

Perusahaan dengan skala menengah hingga besar menghadapi tantangan yang lebih kompleks dalam mengelola keamanan siber, baik dari segi volume data yang lebih besar maupun serangan yang lebih terorganisir.

Oleh karena itu, selain mengikuti langkah dasar yang strategis, perusahaan middle—large perlu mengintegrasikan standar keamanan global dan memanfaatkan teknologi canggih untuk memperkuat pertahanan mereka.

-

-

Penerapan Standar Keamanan: ISO 27001 dan PCI DSS

- ISO 27001 (Information Security Management System-ISMS)

Implementasikan ISO 27001 sebagai framework untuk membangun dan memelihara sistem manajemen keamanan informasi (ISMS) yang komprehensif. Standar ini membantu perusahaan untuk mengidentifikasi, menilai, dan mengelola risiko terkait dengan informasi yang sangat penting. Dengan sertifikasi ISO 27001, perusahaan menunjukkan komitmennya dalam melindungi data dan menjaga integritas, kerahasiaan, dan ketersediaan informasi.

- PCI DSS (Payment Card Industry Data Security Standard)

Bagi perusahaan yang berhubungan dengan transaksi kartu kredit atau data pembayaran, penerapan PCI DSS adalah suatu keharusan. Standar ini memberikan pedoman yang sangat terperinci untuk memastikan perlindungan data kartu kredit dan pembayaran.

- ISO 27001 (Information Security Management System-ISMS)

-

Pemanfaatan Teknologi Canggih dalam Deteksi dan Respon Ancaman

- AI (Artificial Intelligence) untuk Keamanan Siber

AI dapat menganalisis pola perilaku dan trafik jaringan dalam jumlah besar untuk mendeteksi aktivitas yang mencurigakan, bahkan yang belum dikenal sebelumnya (zero-day threats). Penggunaan AI dalam penjagaan keamanan siber seperti: Mengidentifikasi anomali trafik jaringan, Deteksi malware dan serangan phishing berbasis AI, Penyaringan otomatis terhadap ancaman yang masuk.Hal tersebut dapat mengadopsi teknologi keamanan siber yang sudah mengadopsi AI di dalamnya, seperti penggunaan teknologi EDR (Endpoint Detection and Response) untuk penjagaan endopoint.

- XDR

XDR menggabungkan data dari berbagai titik di infrastruktur perusahaan, termasuk endpoint, jaringan, dan server, memberikan visibilitas yang lebih lengkap untuk mengidentifikasi dan merespons ancaman secara real-time.

- SOC (Security Operations Center)

Dirikan SOC internal atau pilih SOC eksternal untuk memberikan pemantauan 24/7 terhadap seluruh infrastruktur keamanan IT. Keunggulan dari SOC: Pengawasan konstan oleh tim keamanan terlatih, analisis forensik pasca-insiden untuk menilai dampak serangan & Respons cepat terhadap insiden yang dapat meminimalkan kerugian.

- AI (Artificial Intelligence) untuk Keamanan Siber

-

Dengan mengintegrasikan standar keamanan seperti ISO 27001 dan PCI DSS serta memanfaatkan teknologi canggih seperti AI, XDR, dan SOC, perusahaan mid–large enterprise dapat meningkatkan keamanan siber mereka secara signifikan, mengurangi risiko, dan memastikan perlindungan maksimal terhadap data dan sistem yang vital.

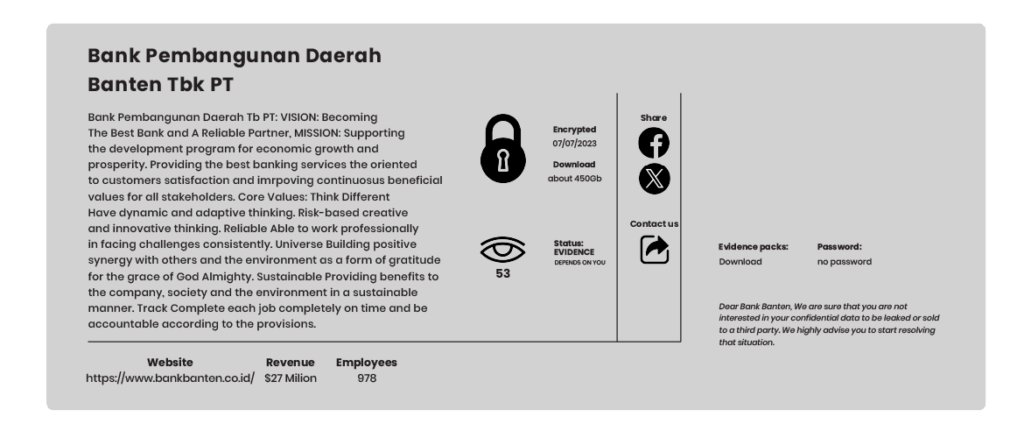

Studi Kasus – RansomHouse: Ransomware yang Mengubur Bank Daerah

Pada semester kedua tahun 2024, tepatnya April 2024, sebuah institusi di sektor finansial, khususnya perbankan, menjadi korban serangan ransomware oleh kelompok yang menamakan dirinya RansomHouse. Kelompok ini mengklaim bertanggung jawab atas serangan tersebut, yang melibatkan pencurian data sekitar 450 GB dari sistem bank.

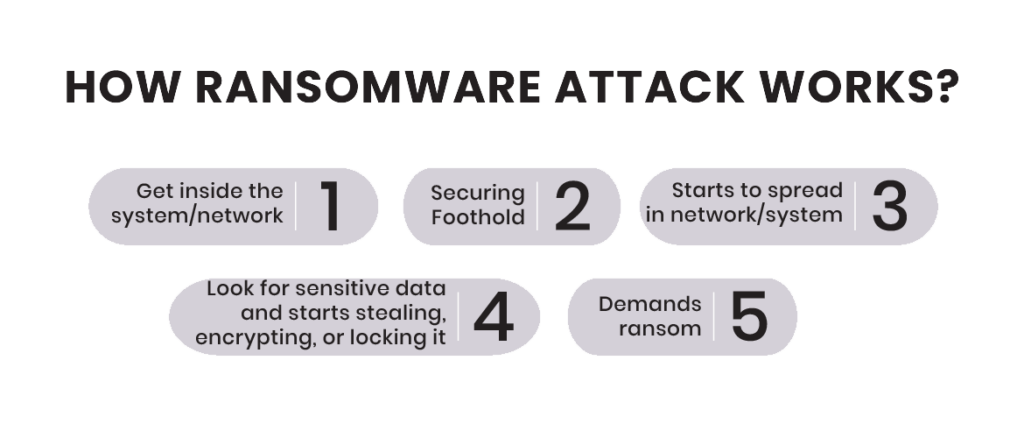

Laporan awal menunjukkan bahwa informasi sensitif kemungkinan telah bocor secara online. Serangan ini mengikuti pola umum ransomware, di mana data dieksfiltrasi sebelum pelaku melakukan tuntutan tebusan. Berdasarkan analisis awal, kemungkinan kronologi atau mekanisme serangan adalah sebagai berikut:

Laporan awal menunjukkan bahwa informasi sensitif kemungkinan telah bocor secara online. Serangan ini mengikuti pola umum ransomware, di mana data dieksfiltrasi sebelum pelaku melakukan tuntutan tebusan. Berdasarkan analisis awal, kemungkinan kronologi atau mekanisme serangan adalah sebagai berikut:

-

Tahap Infiltrasi

Penyerang kemungkinan besar berhasil masuk ke sistem bank dengan memanfaatkan celah keamanan melalui metode berikut:

- Phishing

Karyawan mungkin menerima email berisi tautan atau lampirkan yang berbahaya, setelah diakses memberikan akses awal ke jaringan bank. - Eksploitasi Kerentanan

Penyerang memanfaatkan kerentanan perangkat lunak atau sistem yang belum diperbarui. - Kredensial yang Dicuri

Kredensial karyawan yang lemah atau telah bocor mungkin digunakan untuk masuk ke sistem.

- Phishing

-

Tahap Eksplorasi dan Pengintaian

Setelah masuk ke dalam sistem, penyerang memetakan jaringan internal untuk mengidentifikasi data sensitif, dengan langkah yang dilakukan:

- Mencari database, server penting, atau dokumen sensitif.

-

Menggunakan alat otomatis untuk memindai sistem dan menemukan titik lemah lainnya.

-

Tahap Eksfiltrasi Data

Data sebanyak 450 GB diambil dari sistem bank. Dengan tujuan:

- Mengeksploitasi data untuk memeras bank tersebut, dengan ancaman publikasi jika tidak membayar tebusan.

-

Mencari nilai ekonomis atau strategis dari data yang dicuri, seperti data pelanggan, transaksi, dan lain-lain.

-

Tahap Enkripsi dan Pemerasan

Setelah data diambil, serangan mungkin dilanjutkan dengan mengenkripsi file penting di sistem bank yang membuatnya tidak dapat diakses. Oleh karena itu, dibarengi dengan penyerang meminta tebusan dalam bentuk cryptocurrency agar data yang dienkripsi atau dicuri tidak dipublikasikan.

Namun, RansomHouse berbeda dari kelompok kejahatan siber lainnya karena tidak mengenkripsi data korban, melainkan mengancam akan membocorkannya jika tebusan sebesar USD 22 juta tidak dibayarkan.

Metode operasi ini tidak hanya menyebabkan gangguan langsung terhadap kobran, tetapi juga menimbulkan risiko reputasi jangka panjang bagi korban. Hal ini memaksa korban untuk memenuhi tuntutan tebusan demi melindungi data pelanggan mereka.

Baca juga: 5 Alasan Kenapa Penetration Testing Itu Penting

Faktor Penyebab Kemungkinan

Bank ini menjadi target RansomHouse kemungkinan karena beberapa faktor. Sebagai bank regional dengan pengaruh lokal yang signifikan, institusi ini menyimpan sejumlah besar data keuangan sensitif yang menarik bagi pelaku kejahatan siber.

Selain itu, fase transisi dalam sejarahnya—seperti perubahan nama dan kepemilikan—mungkin telah menciptakan celah dalam keamanan siber, menjadikannya lebih rentan terhadap serangan yang kompleks seperti ini.

Selain itu, faktor umum terjadinya serangan ransomware dapat disebabkan dalam hal-hal sebagai berikut:

- Kurangnya Pembaruan Keamanan

Sistem bank mungkin memiliki jkerentanan yang belum diperbaiki. - Keamanan Sandi yang Lemah

Kredensial login mungkin tidak dilindungi dengan baik. - Kesadaran Keamanan yang Rendah

Karyawan bank tidak waspada terhadap email atau tautan mencurigakan. - Tidak Ada Deteksi Dini

Sistem keamanan seperti Endpoint Detection and Response (EDR) ataupun SOC munkin belum diimplementasikan secara efektif.

Praktik Umum Setelah Terjadi Insiden Ransomware

Setelah insiden serangan ransomware ini terjadi, bank tersebut belum secara resmi mengumumkan langkah-langkah spesifik yang mereka ambil untuk menangani insiden tersebut.

Namun, berdasarkan praktik umum dalam industri perbankan dan keamanan siber, langkah-langkah berikut biasanya diterapkan untuk merespons dan mencegah serangan serupa terjadi di masa depan:

-

Isolasi dan Pemulihan Sistem

Segera setelah mendeteksi serangan, bank biasanya akan mengisolasi sistem yang terinfeksi untuk mencegah penyebaran lebih lanjut. Selanjutnya maka akan dilakukan pemulihan data dari cadangan yang aman dan memastikan sistem berfungsi normal kembali.

-

Investigasi dan Analisis Forensik

Melakukan investigasi menyeluruh untuk memahami bagaimana serangan terjadi, termasuk metode yang digunakan oleh penyerang dan titik masuk yang dieksploitasi.

-

Peningkatan Keamanan Sistem

Memperkuat infrastruktur keamanan dengan memperbarui perangkat lunak, menerapkan patch keamanan terbaru, dan meningkatkan konfigurasi sistem untuk mengurangi kerentanan.

-

Pelatihan dan Kesadaran Karyawan

Memberikan pelatihan kepada karyawan tentang praktik keamanan siber yang baik, seperti mengenai email phishing dan pentingnya penggunaan kata sandi yang kuat.

-

Kerjasama dengan Otoritas Terkait

Berkoordinasi dengan Badan Siber dan Sandi Negara (BSSN) dan otoritas terkait lainnya untuk melaporkan insiden dan mendapatkan dukungan dalam penanganan serta pencegahan serangan di mana depan.

-

Komunikasi dengan Nasabah

Memberikan informasi transparan kepada nasabah mengenai insiden yang terjadi dan langkah-langkah yang diambil untuk melindungi data mereka, serta memberikan panduan tentang tindakan yang harus dilakukan oleh nasabah.

Selain langkah-langkah tersebut, pendekatan proaktif dalam menghadapi ancaman siber sangat penting. Perusahaan dapat mengadopsi strategi keamanan yang komprehensif, seperti pemantauan ancaman real-time melalui Security Operation Center (SOC) yang beroperasi 24/7, uji penetrasi (penetration testing) secara berkala, serta peningkatan kesadaran keamanan siber di kalangan karyawan dan nasabah. Langkah-langkah ini dapat diterapkan di seluruh sektor untuk meningkatkan ketahanan terhadap serangan siber.

Baca juga: Bagaimana Insiden Kominfo Mengubah Lanskap Keamanan Siber di Indonesia?

Statistik Penting Tentang Keamanan Siber

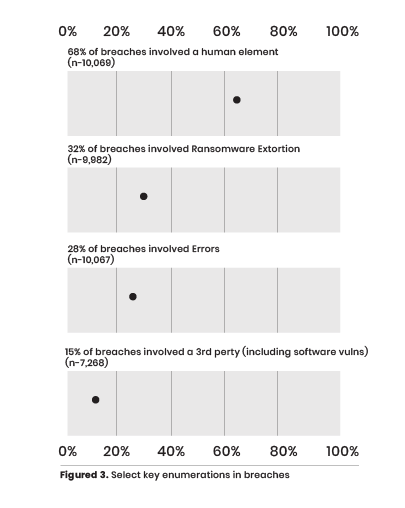

Lebih dari 60% insiden kebocoran data disebabkan oleh manusia

Data dari Laporan Investigasi Kebocoran Data Verizon 2024 yang ditunjukkan pada gambar dibawah mengungkapkan bahwa lebih dari 60% insiden kebocoran data berasal dari kesalahan manusia (human error). Hal ini termasuk tindakan seperti penggunaan kata sandi yang lemah, kelalaian dalam memverifikasi email phising, atau kesalahan dalam konfigurasi sistem.

Fakta ini menyoroti bahwa meskipun teknologi keamanan siber, seperti firewall dan antivirus adalah komponen penting dalam keamanan siber, peran perilaku manusia tidak kalah pentingnya.

Statistik ini juga menekankan pentingnya membangun keamanan siber pada individu dan di lingkungan kerja. Dengan memadukan teknologi canggih dan kesadaran manusia yang lebih baik, perusahaan dapat mengurangi risiko yang muncul dari kesalahan manusia. Human error adalah tantangan yang dapat diminimalkan melalui edukasi, kebijakan keamanan yang kuat, dan implementasi langkah-langkah preventif dan konsisten.

Kesimpulan

Keamanan siber bukan hanya tentang teknologi, tetapi juga kesadaran dan strategi yang komprehensif. Dengan meningkatnya serangan siber yang semakin kompleks, perusahaan harus mengambil pendekatan proaktif untuk melindungi data dan infrastruktur mereka. Mulai dari edukasi karyawan, konfigurasi firewall yang optimal, pemanfaatan SIEM dan XDR, hingga penerapan Zero Trust Architecture dan kebijakan berbasis risiko, semua langkah ini menjadi bagian penting dalam membangun pertahanan siber yang kuat.

Selain itu, perusahaan berskala menengah hingga besar perlu mengadopsi standar keamanan global seperti ISO 27001 dan PCI DSS serta mengintegrasikan teknologi canggih seperti AI, XDR, dan SOC untuk meningkatkan ketahanan terhadap ancaman. Studi kasus ransomware menunjukkan bahwa tanpa langkah-langkah keamanan yang tepat, serangan siber dapat menyebabkan dampak finansial dan reputasi yang besar bagi perusahaan.

Evaluasi sistem keamanan Anda dengan checklist ini untuk mengidentifikasi potensi celah yang mungkin belum terdeteksi.

Jangan tunggu sampai terlambat! Hubungi pakar keamanan siber DTrust sekarang untuk assessment yang lebih komprehensif dan solusi yang disesuaikan dengan kebutuhan spesifik perusahaan Anda.

DTrust – Your Trusted Security Partner.